Должны ли IP-камеры безопасности находиться в отдельной сети

Распространенный вопрос:не лучше ли разместить IP-камеры видеонаблюдения в отдельной сети? Есть много причин, по которым вам следует группировать IP-камеры в отдельной сети, и тем самым вы повысите безопасность и производительность системы.

Вкратце:Да, рекомендуется сгруппировать все ваши IP-камеры безопасности в отдельной локальной сети. Таким образом, камеры будут находиться в другой зоне безопасности, что повысит общую производительность и безопасность, а также снизит риск взлома.

Информация, собранная камерами видеонаблюдения, сжимается и затем передается (по проводной или беспроводной сети) по сети на сетевой видеорегистратор (NVR), который сохраняет видео на своих внутренних жестких дисках.

Одно из преимуществ IP-камер заключается в том, что они создают кадры с высоким разрешением и используют расширенное шифрование данных для снижения риска взлома или компрометации.

Взломанные IP-камеры могут подвергнуть все предприятия, такие как финансовые учреждения, здания, магазины и фабрики, серьезным проблемам безопасности, которые могут помешать работе или даже закрыть все это.

К IP-камерам можно получить удаленный доступ, и хакеры могут использовать это в своих интересах. В этом руководстве мы перечислим причину, по которой вам следует «спрятать» вашу IP-камеру безопасности в отдельной сети.

Причины изоляции IP-камер безопасности в отдельной сети

Доступ к отдельной сети IP-камер безопаснее и проще в управлении

Прежде всего, если вы изолируете IP-камеры в отдельной и выделенной сети, то камеры не будут влиять на другие системы, работающие в основной сети.

Корпоративные сети (или даже жилые) могут содержать несколько интеллектуальных устройств, и если вы добавите IP-камеры (скажем, 10, 15, 20), то сеть может перегрузиться, и общая производительность снизится.

Более того, изолируя IP-камеры в отдельной сети, вы дополнительно ограничиваете доступ к этим камерам. Допустим, камеры подключены к основной сети, это означает, что камеры видны и, возможно, доступны всем, у кого есть доступ к основной сети.

Но, если сгруппировать эти камеры в отдельную сеть, то камеры не будут видны/просканированы через основную сеть. Только люди, отвечающие за безопасность интеллектуальной собственности в компании, могут получить доступ к этим камерам и найти их.

Другими словами, при размещении в отдельной сети вы резко сокращаете количество внешних элементов, которые «видят» камеры. Наконец, IP-камеры не будут подвергаться прямому воздействию снаружи, и только авторизованный персонал сможет войти в них.

Легче заниматься необычными видами деятельности в сети

Отслеживать использование, подозрительные действия, необычные шаблоны и другие параметры проще, когда к вашей сети обращается несколько ограниченных пользователей. Чем больше пользователей, тем сложнее правильно отследить подозрительное поведение.

Если хакер получает доступ к системе камер видеонаблюдения, администратор системы заметит необычные закономерности, такие как передача файлов, текущие и исходящие изменения пропускной способности и другие проблемы, которые могут возникнуть. можно исследовать дальше.

Когда камеры размещены в отдельной сети, заметить эти контрольные сигналы гораздо проще, чем если бы система безопасности находилась в обычной многолюдной сети.

Улучшенная производительность

Разделяя IP-камеры в отдельной сети, вы гарантируете, что высокий трафик камеры не повлияет на обычную локальную сеть.

При использовании всех устройств в одной сети без разделения устройств на подсети могут возникнуть проблемы с пропускной способностью, особенно с камерами с высоким разрешением, которые передают много данных на рекордер.

В зависимости от конфигурации, разместив IP-камеры в отдельной сети, вы можете отключить их от Интернета и, таким образом, устранить риск того, что они отправят конфиденциальную информацию через Интернет или будут взломаны.

Как изолировать IP-камеры безопасности в отдельной сети?

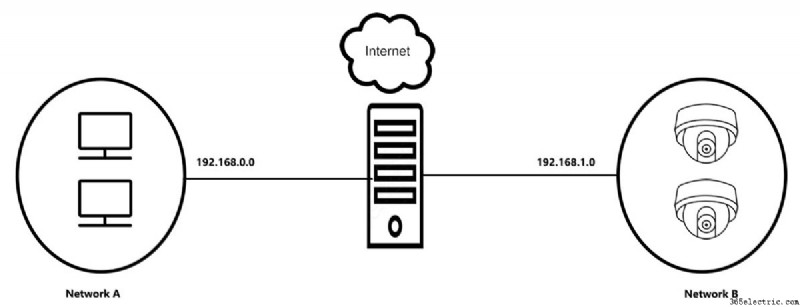

Отдельная локальная сеть IP-камер работает на уровне 2. Ниже показано, как устройства обмениваются данными:

- Слой 1 (физический уровень) :биты данных на физических носителях

- Уровень 2 (уровень ссылок) :кадры данных между подключенными узлами на физическом уровне.

- Уровень 3 (сетевой уровень) :маршрутизация и управление трафиком в сети с несколькими узлами.

Конфигурация VLAN для систем видеонаблюдения очень важна для защиты IP-камер от несанкционированного доступа, а также для отделения системы видеонаблюдения от других устройств, подключенных к локальной сети (LAN).

Вы можете задаться вопросом,это VLAN и подсеть одно и то же? На высоком уровне подсети и виртуальные локальные сети аналогичны тем, что обе они связаны с сегментацией или разделением части сети.

Однако виртуальные локальные сети представляют собой конструкции канального уровня (уровень OSI 2) (см. список выше), а подсети — это структуры IP сетевого уровня (уровень OSI 3), и они решают разные проблемы в сети.

Настройка VLAN может потребовать некоторых знаний о сети, но это вполне выполнимо, если вы знаете, как исследовать проблемы в Google.

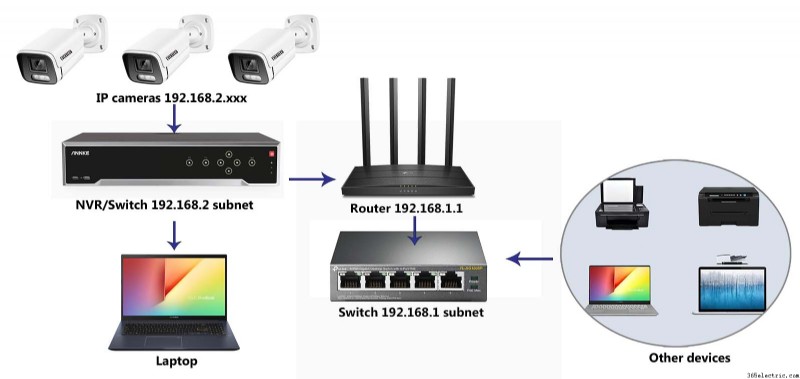

Ниже показана схема того, как можно подключить камеры наблюдения в отдельную сеть, используя базовую сетевую изоляцию.

Запишите IP-адреса подсети для других групп. IP-камеры находятся в сети, отличной от других устройств в сети (компьютеры, принтеры, ноутбуки, телефоны).

Настройте подсети

Важно знать, что при работе с несколькими локальными сетями каждая из них работает в отдельной подсети.

Адрес подсети определяется первыми тремя цифрами, а IP-адрес — четырьмя цифрами. Например, если IP-адрес камеры — 192.169.1.100, то подсеть для этого сегмента — 192.168.1.

Большинство маршрутизаторов настроены на режим DHCP, что означает, что маршрутизатор автоматически назначит устройствам IP-адреса и поместит их в основную маску подсети.

Если маршрутизатор 192.168.1.1, то вновь подключенные устройства в сети получат IP-адрес, такой как (например) 192.168.1.100. Обратите внимание, что они имеют одинаковый формат.

С другой стороны, IP-камеры могут быть сгруппированы в другой подсети, которая должна отличаться от основной. Если подсеть роутера 192.168.1, то подсеть камеры может быть 192.168.2.

В этом случае камера не может использовать свою службу DHCP, а это означает, что вам нужно установить их IP-адреса и настройки вручную и убедиться, что они соответствуют формату подсети.

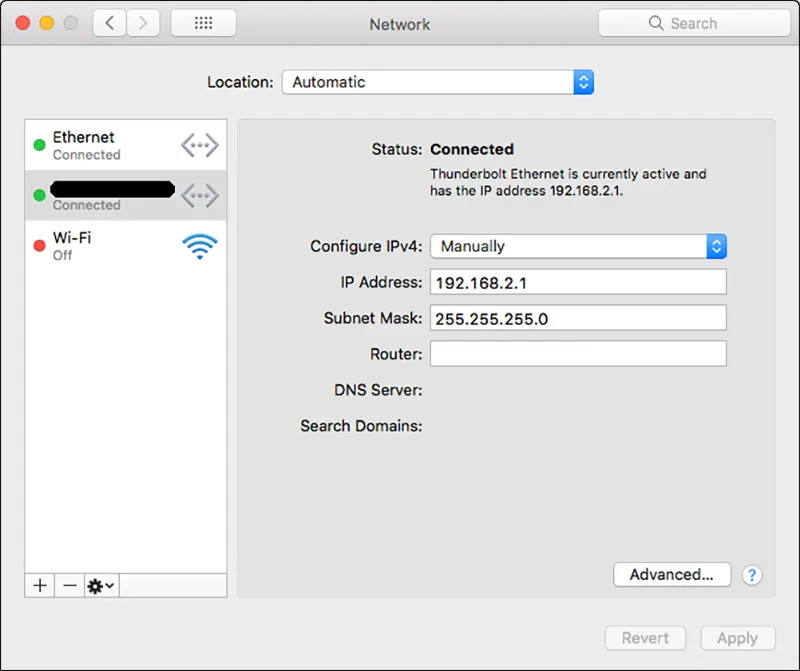

Допустим, вы используете для камер подсеть 192.168.2. Подключите эти камеры к коммутатору PoE, а затем подключите ноутбук к тому же коммутатору/сети. Измените IP-адрес ноутбука на 192.168.2.1 и установите маску подсети на 255.255.255.0. Оставьте IP-адрес маршрутизатора пустым.

На рисунках ниже показаны настройки для Windows:

Это для устройств Apple (Mac).

Настройка IP-камер

Затем вы должны настроить камеры вручную, чтобы они соответствовали вашей отдельной сети. Это зависит от модели и бренда камеры, но логика одинакова независимо от типа используемой камеры.

Выполните следующие действия:

Подключите камеры к локальной сети с помощью коммутатора PoE. Ноутбук также должен быть подключен к тому же коммутатору/сети.

Теперь пришло время узнать текущий IP-адрес камеры. Для этого вы можете использовать стандартный IP-сканер, хотя мы рекомендуем тот, который сделан специально для вашей марки камеры. Каждый бренд использует свой собственный инструмент поиска IP-камер.

Например, Hikvision использует инструмент SADP. В этой статье перечислены все IP-сканеры для каждой модели камеры. Запустите инструмент, и все IP-камеры, найденные в сети, будут перечислены.

Выберите камеру, а затем (используя функции инструмента) измените IP-адрес камеры, чтобы он соответствовал IP-адресу выбранной подсети.

Если подсеть 192.168.2, вы можете присвоить камере адрес, например 192.169.2.x, где x — уникальный номер от 2 до 254. После этого камера больше не будет доступна из основная локальная сеть (192.168.1).

Кроме того, имейте в виду, что нет необходимости назначать адрес маршрутизатора или адрес DNS на камере. Если это необходимо, просто добавьте 192.168.2.254 или все нули.

Подключите камеру к другому (камере) выключателю, как показано на схеме выше (начало этого раздела).

Теперь камеры находятся в отдельной сети (192.168.2) и не могут быть доступны или видны из основной локальной сети. Этот метод делает камеру слежения более безопасной и повышает общую производительность.

Заключение

Системы наблюдения с IP-камерами должны быть спроектированы таким образом, чтобы исключить возможность вмешательства в другие подсети сети и снизить вероятность взлома. Один из способов сделать это — разместить камеру в отдельной сети (подсети).

Из соображений безопасности мы всегда рекомендуем ограничивать количество пользователей, которые могут получать доступ и видеть камеру в сети, и один из безопасных способов добиться этого результата — разместить камеры в отдельной и изолированной сети.

Наконец, вы можете использовать сетевые видеорегистраторы со встроенным коммутатором PoE, который по своей конструкции размещает камеры в отдельной сети, доступ к которой невозможен по отдельности (такие системы показаны здесь).