В ловушке системы безопасности Google:что нужно знать моддерам

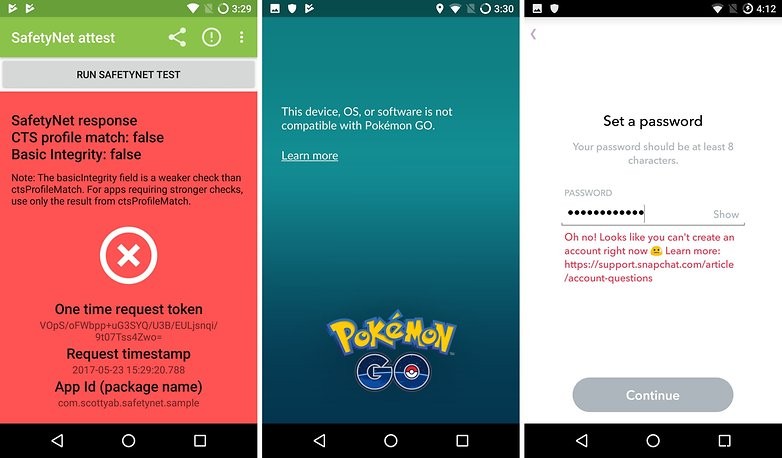

Следующему поколению пользователей смартфонов будет сложнее, если они захотят модифицировать свои устройства. SafetyNet делает приложения непригодными для использования на устройствах, которые имеют root-права и иным образом модифицированы. Мы протестировали некоторые методы модов и смогли успешно запустить некоторые известные приложения SafetyNet, такие как Pokémon GO или Snapchat. Тем не менее, предполагаемые маскирующие приложения совсем не помогли.

- Как получить root права на Android:полное руководство

- Custom ROM и root:объяснение наиболее важных терминов

Pokémon GO и Snapchat — пожалуй, самые известные приложения, использующие страшную сеть безопасности Google. SafetyNet — это механизм защиты на стороне сервера и служба Google для разработчиков приложений. SafetyNet может проверить, были ли подделаны системные файлы. На самом деле он используется для определения того, была ли модифицирована прошивка. Это влияет не только на модифицированную прошивку, но и на рутированные смартфоны.

С помощью SafetyNet приложения могут проверять эти и другие характеристики на смартфоне. Если прошивка или система имеют определенные изменения, приложение не запустится. Самая частая причина не запуска - root-доступ. Джон Козиракис, советник по безопасности для разработчиков приложений, объясняет множество дополнительных критериев исключения в подробном обзоре SafetyNet в своем блоге.

Наш эксперимент SafetyNet

Конечно, мы пытались обойти тиски SafetyNet. На форуме и во многих интернет-статьях обсуждаются успехи unroot, root switcher, Magisk или Microg, хотя это не так просто, как кажется. После рутирования ваш смартфон навсегда дисквалифицирован для Pokémon GO. Ни одно из вышеупомянутых решений также не помогает, по крайней мере, не навсегда.

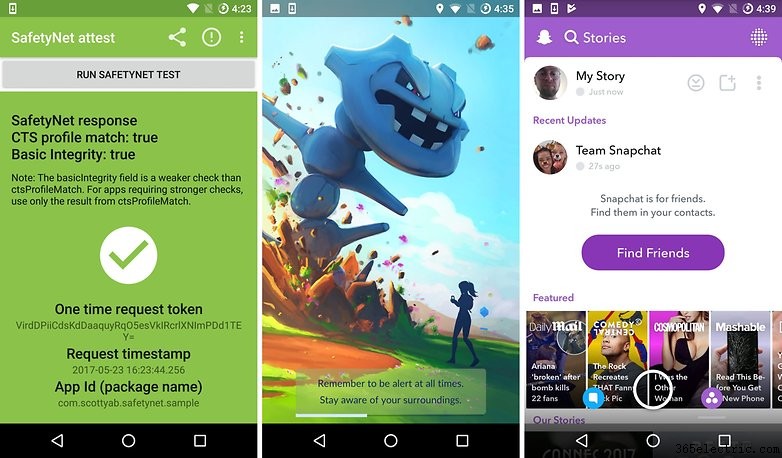

Это игра в кошки-мышки между Google SafetyNet и Magisk сообщества XDA, поскольку Google постоянно предоставляет разработчикам приложений новые критерии, которые они могут использовать для проверки устройств. Создатели таких инструментов, как Magisk, должны сначала угадать их, чтобы устройство можно было снова законно распознать и Snapchat мог работать. В Magisk уже есть встроенный быстрый тест, а в блоге Google показано, насколько проста проверка. Вы сами можете быстро выполнить тест с помощью этого приложения:

Попытка маскировки с Magisk у нас не сработала. Даже полное отключение нашей установки Lineage с помощью инструмента для удаления root из дополнений Lineage не помогло:как только SafetyNet заполучит вас, вы получите его навсегда. Даже при тестировании на Samsung Galaxy с рутом CF Autoroot было очень сложно освободиться от SafetyNet. После легкой модификации может помочь еще один сброс:он требует полной перепрошивки оригинальной прошивки, включая стирание NAND. Перед удалением рута также следует сделать резервную копию всего, что можно сохранить и потом восстановить без рута.

Вам будет легче без root

На данный момент моддинг по-прежнему разрешен SafetyNet. Альтернативные прошивки, такие как Lineage с приложениями Google, которые устанавливаются позже, получают зеленый свет от критически важных приложений, таких как Snapchat или Pokémon GO — даже вспомогательное приложение SafetyNet для быстрого теста дает зеленый результат.

Эти приложения менее удобны, если ваша установка Android была рутирована хотя бы раз в своей истории. Даже если доступ суперпользователя был удален должным образом, он будет обнаружен SafetyNet по неизвестным следам. Единственным решением будет замена содержимого системного раздела, что практически означает обязательный сброс всех настроек и удаление всех данных.

Будем надеяться, что ограничения функциональности SafetyNet по-прежнему ограничиваются root. Однако, если в один прекрасный день сторонние прошивки привлекут внимание SafetyNet, открытость экосистемы Android и право пользователей свободно принимать решения относительно своих устройств будут неприятно ограничены.

Были ли у вас проблемы с SafetyNet? Какие шаги вы предприняли против этой меры безопасности Google? Дайте мне знать в комментариях ниже!